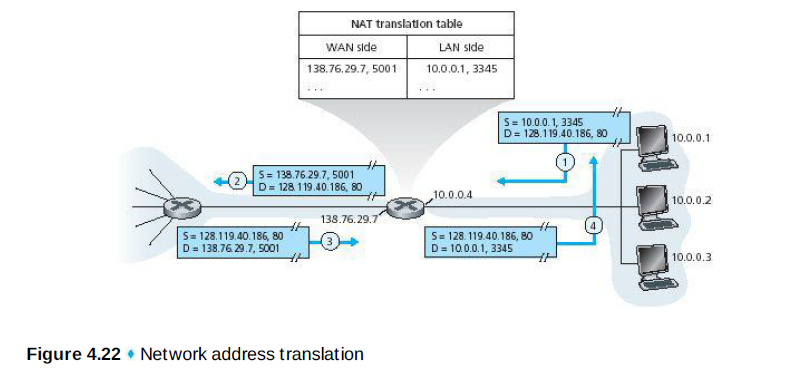

(2) En la parte (c) no me queda claro si cuando a R1 le llega un datagrama desde el lado WAN se tiene en cuenta la dirección IP de origen (219.41.31.21) para saber si dirigirlo a H o no.

O sea si en la tabla NAT hay una entrada (IP1,puerto1),(IP2,puerto_generado) siempre que llegue un datagrama con destino IP2 y puerto igual a puerto_generado se va a realizar la modificación por IP1 y puerto1 para que llegue a H ¿o esto depende del origen del datagrama?. ¿Si dependiera del origen del datagrama no debería estar esta información en algún lado de la tabla de traducciones NAT?